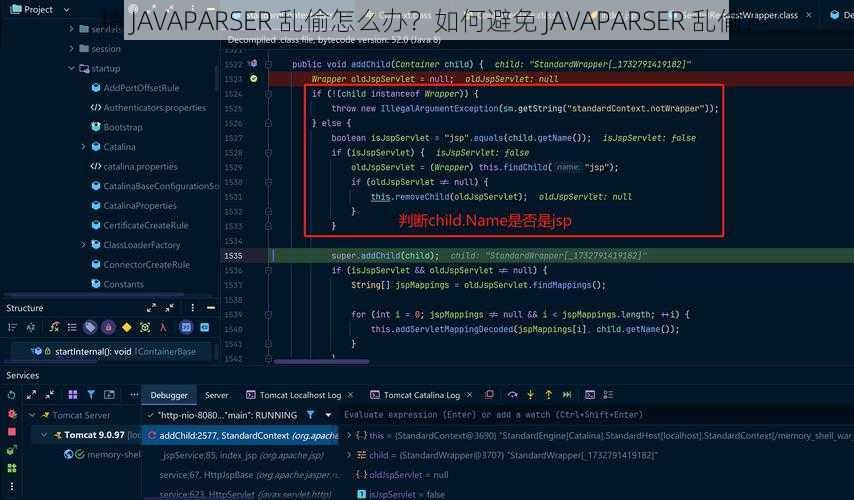

精 JAVAPARSER 乱偷怎么办?如何避免 JAVAPARSER 乱偷?

随着互联网的发展,各种技术手段也在不断更新和演进。在这个过程中,一些不良分子也开始利用技术手段进行非法活动,其中就包括精 JAVAPARSER 乱偷。精 JAVAPARSER 是一种 Java 字节码操作框架,它可以对 Java 字节码进行动态修改和生成,从而实现一些非法的操作。精 JAVAPARSER 乱偷就是利用精 JAVAPARSER 框架对 Java 程序进行非法修改,从而窃取敏感信息的一种攻击手段。将介绍精 JAVAPARSER 乱偷的原理、危害以及如何避免精 JAVAPARSER 乱偷。

精 JAVAPARSER 乱偷的原理

精 JAVAPARSER 乱偷的原理是利用精 JAVAPARSER 框架对 Java 字节码进行动态修改。精 JAVAPARSER 框架提供了一系列的 API,可以对 Java 字节码进行操作,例如添加、删除、修改方法、字段等。精 JAVAPARSER 乱偷就是利用这些 API 对 Java 字节码进行修改,从而实现窃取敏感信息的目的。

具体来说,精 JAVAPARSER 乱偷的过程如下:

1. 攻击者利用精 JAVAPARSER 框架对目标 Java 程序的字节码进行动态修改,添加一个恶意的方法。

2. 恶意方法在运行时会窃取敏感信息,例如用户的密码、银行卡信息等。

3. 窃取到的敏感信息会通过网络发送到攻击者的服务器上。

精 JAVAPARSER 乱偷的危害

精 JAVAPARSER 乱偷的危害非常严重,它可能导致以下后果:

1. 窃取用户的敏感信息,例如密码、银行卡信息等,给用户带来经济损失。

2. 破坏用户的计算机系统,例如植入木马、病毒等,给用户带来安全隐患。

3. 影响用户的正常使用,例如篡改用户的文件、删除用户的数据等,给用户带来不便。

我们必须采取有效的措施来避免精 JAVAPARSER 乱偷的发生。

如何避免精 JAVAPARSER 乱偷

为了避免精 JAVAPARSER 乱偷的发生,我们可以采取以下措施:

1. 加强代码审查

加强代码审查是避免精 JAVAPARSER 乱偷的重要措施之一。我们应该对 Java 程序的代码进行仔细的审查,检查是否存在安全漏洞。在审查代码时,我们应该注意以下几点:

- 检查代码是否存在注入漏洞,例如 SQL 注入、XSS 注入等。

- 检查代码是否存在文件包含漏洞,例如../../../../etc/passwd。

- 检查代码是否存在命令注入漏洞,例如 cat /etc/passwd。

- 检查代码是否存在越界访问漏洞,例如数组越界、字符串越界等。

2. 使用安全的编码规范

使用安全的编码规范是避免精 JAVAPARSER 乱偷的重要措施之一。我们应该使用安全的编码规范来编写 Java 程序,例如:

- 避免使用硬编码的密码、银行卡信息等敏感信息。

- 避免使用反射机制来调用私有方法或字段。

- 避免使用不安全的序列化方式来序列化对象。

- 避免使用不安全的文件操作方式来操作文件。

3. 对敏感信息进行加密处理

对敏感信息进行加密处理是避免精 JAVAPARSER 乱偷的重要措施之一。我们应该对敏感信息进行加密处理,例如密码、银行卡信息等。在加密敏感信息时,我们应该注意以下几点:

- 选择合适的加密算法,例如 AES、DES 等。

- 确保加密密钥的安全性,例如使用硬件加密设备来存储加密密钥。

- 对加密后的敏感信息进行存储和传输,例如使用 HTTPS 协议来传输加密后的敏感信息。

4. 对 Java 字节码进行加固

对 Java 字节码进行加固是避免精 JAVAPARSER 乱偷的重要措施之一。我们可以使用一些工具来对 Java 字节码进行加固,例如 ProGuard、DexGuard 等。这些工具可以对 Java 字节码进行混淆、加密、压缩等操作,从而增加精 JAVAPARSER 乱偷的难度。

5. 加强安全意识

加强安全意识是避免精 JAVAPARSER 乱偷的重要措施之一。我们应该加强对安全知识的学习,提高安全意识。在使用计算机时,我们应该注意以下几点:

- 不要随意下载和安装未知来源的软件。

- 不要随意点击陌生的链接。

- 不要随意透露个人敏感信息。

- 定期更新操作系统和软件补丁。

精 JAVAPARSER 乱偷是一种非常危险的攻击手段,它可能导致用户的敏感信息被窃取,给用户带来严重的损失。为了避免精 JAVAPARSER 乱偷的发生,我们应该加强代码审查、使用安全的编码规范、对敏感信息进行加密处理、对 Java 字节码进行加固以及加强安全意识。只有这样,我们才能有效地保护用户的信息安全。